サイバーリスクから企業を守る!標的型攻撃メール訓練のススメ

「セキュリティ対策に100%の正解はない」——耳にタコができるほど聞かされた言葉かもしれませんが、2026年現在、この言葉はかつてないほど重みを増しています。

どれだけ高価なファイアウォールを導入し、最新のEDR(Endpoint Detection and Response)で武装しても、最後の一線を守るのは「マウスを握る従業員の指先」です。その指先を訓練し、組織全体の防御力を底上げする最も有効な手段が「標的型攻撃メール訓練」です。IPA(情報処理推進機構)が公開している情報セキュリティ10大脅威 2025では、組織向け脅威の第1位は依然として「ランサムウェアによる被害」ですが、その侵入経路の多くはメールを起点としたウイルス感染やフィッシング詐欺です。(参考:情報セキュリティ10大脅威 2025 | IPA)

本記事では、標的型攻撃の最新トレンドから、訓練を成功させるための具体的なステップ、そして「形だけの訓練」に陥らないためのポイントを、徹底解説します。

⇒ サイバーリスクから企業を守る情報セキュリティ研修 | e-JINZAI lab.

目次

- なぜ今、標的型攻撃メール訓練が必要なのか?

- 標的型攻撃メールの仕組みと特徴

- 失敗しない「メール訓練」の実施ステップ

- 2026年のトレンド:AI時代の訓練とは?

- 訓練を形骸化させないための「3つの鉄則」

- まとめ:自社に最適な訓練を選ぶために

なぜ今、標的型攻撃メール訓練が必要なのか?

かつての標的型攻撃メールといえば、日本語が不自然だったり、送信元アドレスが明らかに怪しかったりと、少し注意すれば見破れるものが大半でした。しかし、現在は違います。

巧妙化する「騙しの技術」

生成AIの普及により、攻撃者は完璧なビジネス日本語を生成できるようになりました。さらに、実際の取引先とのメールスレッドに割り込む「返信型」の攻撃(Emotetなどの手法)も一般化しています。

総務省が公開している国民のためのサイバーセキュリティサイトでは、標的型攻撃への対策として、組織内での演習(訓練)の重要性が説かれています。

参考:社員・職員へのメール訓練の実施 | 国民のためのサイバーセキュリティサイト | 総務省

「ヒューマン・ファイアウォール」の構築

技術的な対策(システム)と、物理的な対策(入退室管理など)に並ぶ第三の柱が「人的対策(ヒューマン・ファイアウォール)」です。 どれほど優れたAI検知システムでも、未知の攻撃(ゼロデイ攻撃)を完全に防ぐことは不可能です。最終的に「何かおかしい」と気づき、踏み止まれる人間を増やすことが、組織のレジリエンス(回復力)を高めます。

標的型攻撃メールの仕組みと特徴

標的型攻撃は、不特定多数を狙う「バラマキ型」とは異なり、特定の組織や個人を執拗に狙います。

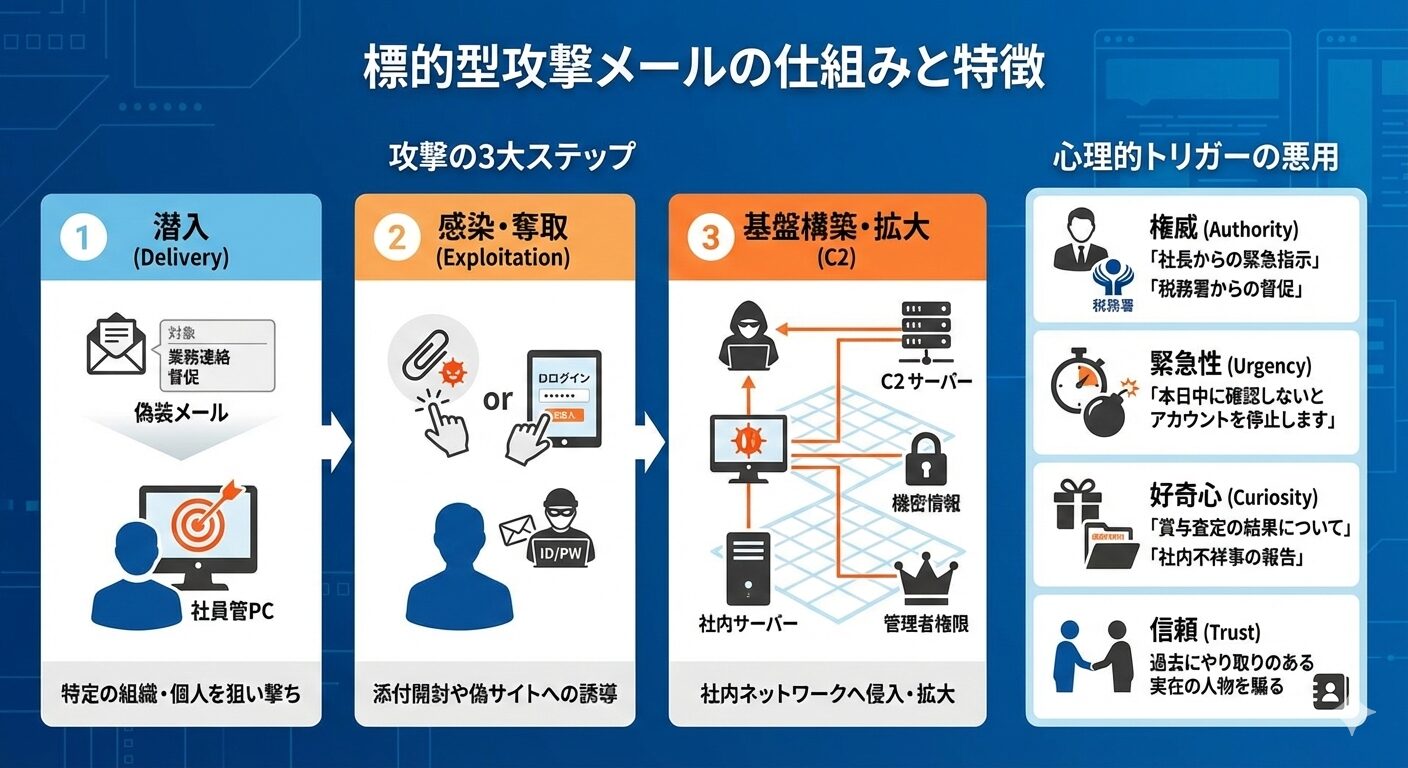

攻撃の3大ステップ

- 潜入(Delivery): 業務連絡や督促、あるいは魅力的なニュースを装ったメールを送信。

- 感染・奪取(Exploitation): 添付ファイルを開かせる、あるいは偽のログインサイトへ誘導して認証情報を盗む。

- 基盤構築・拡大(C2): 感染したPCを足がかりに社内ネットワークを探索し、機密情報やサーバーの管理者権限を狙う。

心理的トリガーの悪用

攻撃者は、人間の心理的な隙を突くのが非常に上手です。

- 権威:「社長からの緊急指示」「税務署からの督促」

- 緊急性:「本日中に確認しないとアカウントを停止します」

- 好奇心:「賞与査定の結果について」「社内不祥事の報告」

- 信頼: 過去にやり取りしたことのある実在の人物を騙る。

失敗しない「メール訓練」の実施ステップ

訓練を「ただメールを送って、クリック率を測るだけ」で終わらせてはいけません。以下のステップで戦略的に進める必要があります。

ステップ1:目的の設定

「クリック率を0%にすること」を目標にしてはいけません。これは現実的ではなく、従業員に過度なプレッシャーを与えます。 真の目的は「不審なメールを受け取った際の『初動報告率』を上げること」に置くべきです。

ステップ2:訓練シナリオの作成

自社の業務内容に合わせたシナリオを選びます。

- 人事・総務系:「健康診断のお知らせ」「福利厚生の改定」

- IT・システム系:「パスワードの有効期限切れ」「クラウドストレージの容量不足」

- 営業・取引先系:「請求書送付のご案内」「見積依頼」

ステップ3:実施と教育(最重要!)

メールを送信し、もしリンクをクリックしてしまった従業員には、その場で「これは訓練です」という解説画面(ランディングページ)を表示させます。 「なぜこれが怪しいメールだったのか」を、鉄が熱いうちに(クリックした直後に)教えることが、最大の学習効果を生みます。

- メールアドレス・件名

- 自社のドメインに似せた「なりすましドメイン(例:info@company-support.com)」や、フリーメールを装ったアドレスを使用します。件名は、件名だけで中身を判断させないよう「【重要】」「至急確認」など、思わず開きたくなるフックを作ります。

- 送信範囲

- 初回は全社員を対象に現状を把握するのが一般的ですが、2回目以降は「新入社員のみ」「管理職のみ」などターゲットを絞り、それぞれの役職が狙われやすいシナリオ(例:管理職には「機密情報漏洩の報告」など)を割り当てるのが効果的です。

ステップ4:結果分析とフィードバック

「誰がクリックしたか」を責めるのではなく、組織としての弱点や傾向を分析します。

- どの部署の報告が早かったか?

- どの時間帯(始業直後や昼休み明けなど)にクリックが集中したか?

- 報告フローに迷いはなかったか?

- 開封率

- メールを開いた割合。

- クリック率

- 本文中のURLや添付ファイルをクリックした割合。

- 情報入力率

- 偽のログインページ等に遷移した後、実際にIDやパスワードを入力してしまった最危険層の割合。 これらを数値化することで、「どのレベルの教育が不足しているか」が明確になります。

最近では、テンプレートが豊富で、分析レポートまで自動生成してくれるSaaS型訓練サービスや独自の高度なシナリオを作成し、実施後の組織改善アドバイスまで行うコンサルティング型の企業も増えているため、予算に余裕のある企業はそうしたツールを検討することもおすすめです。

ステップ5:セキュリティ教育プログラムの継続

訓練は「やって終わり」では意味がありません。結果に基づいた継続的なフォローアップが必要です。 サイバーリスクの最新事例をまとめた資料の提供や、定期的なワークショップ、eラーニングの受講を組み合わせるのが最も効果的です。

特に、時間や場所を選ばず、従業員が自分のペースで学習できるeラーニングは、知識の定着に非常に有効です。こうしたプログラムを通じて、「怪しいメールに気づく知識」と「即座に報告する習慣」を組織全体に根付かせていきましょう。

- 国民のためのサイバーセキュリティサイト

- 総務省が公開している、インターネット利用時の注意点をまとめたサイトです。

- 情報セキュリティ研修

- 企業が直面する情報漏えいリスクについて、必要な知識と対処法を習得するeラーニング講座です。

2026年のトレンド:AI時代の訓練とは?

現代の攻撃者は、私たちの「慣れ」を逆手に取ります。

「AIによる完全な擬態」への対抗

攻撃者はLLM(大規模言語モデル)を使い、その企業の社風や文体に合わせた「完璧なビジネスメール」を作成します。もはや「誤字脱字」を探すのは古い対策です。 これからの訓練では、「文脈の違和感」(なぜ今この人がこの連絡を? このファイル形式は不自然では?)に気づく訓練が求められます。

スミッシング(SMS)やチャットツールへの拡大

メールだけが経路ではありません。SlackやMicrosoft Teams、あるいは個人のスマートフォンに届くSMSを起点とした攻撃も増えています。訓練の範囲をこれら「ビジネスチャット」に広げる企業も増えています。

訓練を形骸化させないための「3つの鉄則」

多くの企業が訓練を導入していますが、中には「またか」と従業員に呆れられ、教育効果が薄れているケースも見受けられます。

① 「罰則」にしない

「クリックした人は再教育研修への参加を強制する」といった罰則的な運用は厳禁です。これをやると、従業員は「報告」よりも「隠蔽」を選ぶようになります。 サイバーセキュリティの本質は、心理的安全性の確保にあります。「間違えてもいい、その代わりすぐに報告してほしい」という文化を醸成してください。

② 難易度を段階的に上げる

初回から超難解なメールを送っても、全員が騙されて自信を失うだけです。

- 初級:明らかに怪しいURL、一般的なバラマキ型模倣。

- 中級:実在するサービス名を騙るフィッシング模倣。

- 上級:過去の自社イベントや組織変更を反映させたカスタマイズメール。 このようにステップアップさせることで、従業員のスキルも着実に向上します。

③ インシデント対応訓練とセットにする

「メールを見破る」のは入り口に過ぎません。 「もしクリックしてしまった場合、LANケーブルを抜くのか? 誰に電話するのか? チャットで報告していいのか?」といった「事後対応の初動」を体で覚えさせることが、被害を最小限に抑える鍵です。

まとめ:自社に最適な訓練を選ぶために

標的型攻撃メール訓練は、一度きりのイベントではなく、組織の耐性を維持するための定期的な「健康診断」のようなものです。

訓練を通じて「自社の弱点」を把握した後は、その隙間を埋めるための「正しい知識」を従業員にインプットしなければなりません。どれだけ優れたシステムを導入しても、漏洩原因の約8割は「うっかりミス」などの人的要因だからです。

専門家から学ぶ、実践的な情報セキュリティ研修

「具体的にどのような教育を行えばいいのかわからない」という企業様に向けて、e-JINZAI lab.では、法的・技術的な両側面から網羅的に学べるオンライン講座をご用意しています。

e-JINZAI lab. の情報セキュリティ研修は、企業が直面する情報漏えいリスクに対し、技術的な脅威の実態と法的側面の双方から、必要な知識と対処法を習得するプログラムです。

- 法的リスクの理解:「不正競争防止法」や「個人情報保護法」のルール・罰則を、判例を交えて解説。

- 最新脅威の把握:ランサムウェアやサプライチェーン攻撃など、IPA「10大脅威」に基づく実態を紹介。

- 実践的な出口対策:「ゼロトラスト」の考え方や、内部不正防止に向けた組織体制の構築を学びます。

システムによる防御と、従業員の「目」を養う教育。この両輪を回すことが、2026年のビジネスシーンにおいて最も確実なリスクヘッジとなります。まずはサンプル動画から、その一歩を踏み出してみませんか?